Jah, see viirus hüüdis kogu maailma 12. mail väga valjult. Wanna Cry ei olnud viirus, mis vaikselt ja vaikselt levis üle maailma arvutist arvutisse, millega viirusevastaseid ravimeid järk-järgult koolitatakse tööle ja mis muutub lõpuks üheks tunnustatud viiruste tabelis tunnustatud inimeseks.

Ei, see on siin palju keerulisem. Viirus sõna otseses mõttes levis üle kogu maailma. Eriti mõjutas seda Venemaad ja Hiinat, mõnda aega Austraalia pidas kinni, kuid ta maandus ka sellesse “pit”.

See tuli maailma juhtivate poliitikute kõnedele. Kõva avalduse tegi ka üks Microsofti juhtidest, kes süüdistasid USA luureteenistusi otseselt vastutustundetu käitumisega. Fakt on see, et selgub, et Ameerika FBI on viimaste aastate jooksul uurinud Windowsi süsteemi igasuguste vigade ja lünkade jaoks. Loomulikult on nad oma eesmärkidel. Ja leiti lünki - mitte ka jumalad töötavad Microsoftis, vaid ka kalduvad vigu.

Ainus probleem on see, et kuidagi USA detektiivide uurimine sai äkki teada kogu arvuti maailmast või pigem neile, kes leidsid võimaluse neist kasu saada.

Kuidas seda levitatakse

Tegelikult on Wanna Cry viiruse levitamise meetod traditsiooniline:

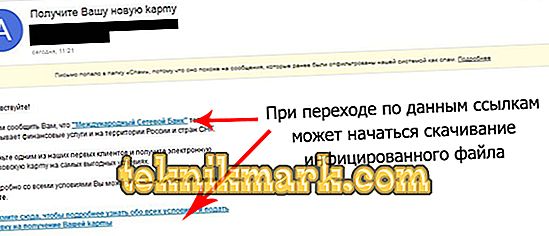

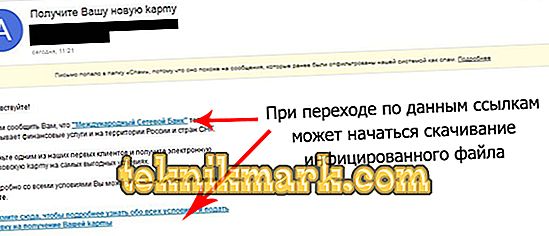

- saate kirjas kirjas;

- te avate selle (ja kui palju on juba rääkinud ja läbiräägitud - ei tohi mingil juhul avada kirju tundmatutelt saajatelt);

- viirus algab ja teeb selle määrdunud töö.

Wannacry võib käia ka tundmatute eks- või js-failide kaudu, infektsioon võib ilmneda ka graafilise faili kaudu (ja see võib olla ahvatlev kui seksikas pilt).

On juhtumeid, kui infektsioon toimus lihtsalt sellepärast, et arvuti oli võrgus. See ei riku oma tähelepanu ja pilvtehnoloogiaid - selle jutlustajad olid täiesti segaduses, neid ei kaitstud nii nagu seda meile pidevalt räägitakse. Üldiselt, kui vaatate esimest korda praegust olukorda - serv, millest ei ole väljapääsu, on ees sein ja kusagil minna.

Ja lisaks, läbi Windowsi ava, XP versioonidega (selle süsteemi vananenud vahetusprotokoll on SMB1) ja 7, ja tahan nutma hakkab tegutsema, läheb see operatsioonisüsteemi tuumale.

Algul tundus, et viiruse tähelepanu objektiks oli ainult süsteemi ajam “C:”. Kuid olukorra arenemisel selgus, et viirus oli levinud teisaldatavatesse ketastesse, mis on ootamatud - Windows 10-s. Ma ei pea rääkima mälupulkadest, nad lihtsalt “põletavad nagu küünlad”.

Kuidas ilmne

Viiruse cryptalker, kes tahab nutma, mis nakatas arvutit, avaldub järgmiselt:

Esiteks, rünnatud fail saab uue laienduse .wncry.

Teiseks, failinime kaheksa esimest tähemärki täiendatakse stringiga “wanacry!”.

Kolmandaks, ja mis kõige tähtsam, viirus krüpteerib faili sisu ja nii, et seda ei ole võimalik vähemalt mõistliku aja jooksul ravida. Ja see oli piisav, et tekitada probleeme arstide töös Ühendkuningriigis, politseis Venemaal, Hiinas asuvate elektroonikaseadmete juhtidel.

Neljandaks, ja see on lihtsalt triviaalne ja „poiste“ poolt programmeerimisest enam kui sada korda üle läinud - nad vajavad failide taastamiseks 300–500 dollarit, mida tuleb BitCoin abil üle kanda. Nad ütlevad, et 100 inimest tegi seda, lõpuks, langus ookeanis, võrreldes kogu massiga, mis vajab ravi, ilmselt arvasid kurjad tahtlikud inimesed palju rohkem.

Kõik, mida on vaja teha, ütleb viirus eraldi aknas sonorise pealkirja all „Ooops, teie failid on krüpteeritud!”. Veelgi enam, need pseudo-arendajad hoolitsesid lokaliseerimisteenuse eest: sakslastele mõeldud tekst oli saksa keeles, Uus-Meremaa jaoks inglise keeles, samas kui venelased lugesid seda vene keeles. Juba ainult fraaside konstrueerimisel saavad kogenud lingvistid kindlaks määrata, kust need küberrändid tulevad.

Probleemi lahendamiseks ei toimi Kaspersky või eriti tuntud krüptograafide info taastamine. Viiruse vabastamine lihtsalt faili kustutamisest ei toimi.

Mida teha esimestel hetkedel

Niipea, kui tekkis kahtlus, et Wannacry, Brisbane ja Kalkutta kaudu, tuli teie juurde Lizyukovi tänaval enne ravi ise, tehke järgmist.

- Keela kõik välised andmekandjad ja kasutage neid mitte mingil juhul, vähemalt seni, kuni ilmub tagatud taastamine, peate neist unustama.

- Sulge juurdepääs kaustadele, mida olete sünkroniseerinud pilve analoogidega.

- Muidugi - kustutage kõik kirjad, isegi kui vaja, mõneks ajaks peate telefoni istuma.

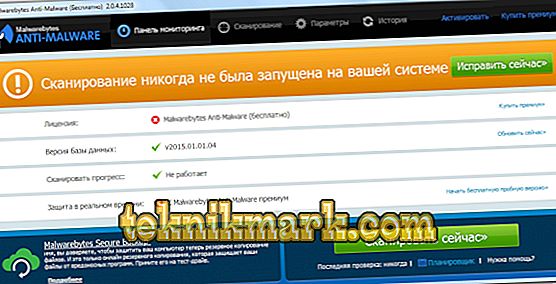

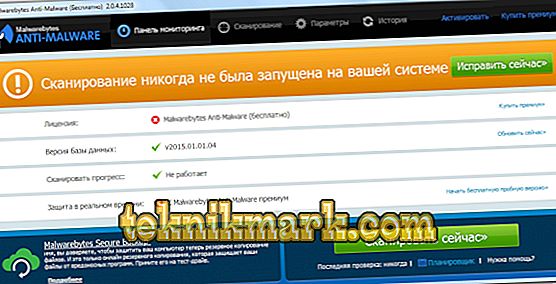

- Proovige kontrollida sama viirusetõrjet. Fakt on see, et wannacry'l on mitu versiooni. Niisiis, mõned neist, esimene, selgub, võetakse Spy Hunter Anti-Malware tööriist, Malwarebytes Anti-malware ja StopZilla.

Mida teha alati, kuni pecked

Ja jälle mõelge operatsioonidele, mida süsteemianalüütik pidevalt räägib:

- Jälgige pidevalt kasutatud tarkvara viimast värskendust, süsteemi ja installige see oma sülearvutisse. Muide, Microsoft tegi väga kiiresti ettepaneku, kuidas ravida soovi nutma - laadige alla ja installige Windows 10 uusim versioon kiirete muudatustega. Isegi kui ei ole üksikasjalikku kirjeldust soovivast viirusest, on see pigem viirusetõrje arendajatele, kuid pole veel selge, kuidas faile dekrüpteerida, kuid Palo Alto's rakendasid nad väga kiiresti oma tarkvaratoodetes plaastreid.

- Varundage pidevalt oma kõige olulisemat teavet. See peaks olema reegel sellisel viisil viiruste vastu võitlemiseks - igal teisipäeval ja reedel, täpselt kell 15:00, peatatakse kõik praegused tööd ja tehakse varukoopiaid. Kui te sellist reeglit ei tee, siis homme peate nutma 100 miljoni kaotatud kasumi pärast ja mõtlema, kuidas viirus eemaldada, mitte sellepärast, et tahate nutma, vaid turu aplausidest või midagi muud.

- Kui te ei tööta võrgus, siis ühendage see lahti, sest ausalt öeldes oleme pidevalt ühendatud Skype'iga, “kontaktideks”, lihtsalt harjumusest ja äkki keegi helistab. Ärge unustage tühistada traadita Wi-Fi aktiveerimist.

Jah, tahan nutma ei teinud midagi uut - sama raha soov, sama soov kuulda saada (kuigi kuulsus ei lähe kaugemale kui “köök”), sama hooletuse ja rebitud maailma mäng, FBI ja USA osariigi osakond, halvasti organiseeritud töö varundus- ja teabekaitsega.